金融業企業安全建設實踐群

第104期0712-0718

上周群里共有85位群友參與討論

20個話題分為以下6類

安全管理:2 個

安全技術:8 個

求文檔:4 個

甲方乙方:1 個

法規解讀:5 個

行業思考:0 個

【安全管理】

1、各位大佬請教下,上市公司不同主體間的信息安全隔離政策,有要求必須完全隔離嗎,特別是hr方面的?

2、不同企業主體之間的客戶數據怎么隔離呢?怎么樣共享?統一數據中臺建設應該怎么考慮?

【安全技術】

1、《微軟 Win10 更新后,帶來打印機重大 Bug:已緊急修復》不管啥更新:

(1)能止血的先上,比如網絡控制或關入站打印;

(2)灰度補丁,pc比服務器簡單一點,安全-桌面-本部門-技術部門-業務部門這種,控制在n天內灰度完出個流程規避自己的責任,有影響就回滾,有影響讓懂技術的先頂著。

另外就是漏洞修復在企業內要有個統一的評級標準,不能完全照著廠商評定的等級,像微軟打印這個雖然高危,還是在內網提權、橫向移動環節的漏洞,按灰度升級完全沒問題,和那些訪問個網頁就中招、啥都不干就被遠程代碼執行的真正的還是不在一個級別。或者根據漏洞危害評級,根據服務位置評事件等級,也是挺好的做法,這種就屬于高危-普通事件,策略就是限期修復,但還到不了7×24應急。

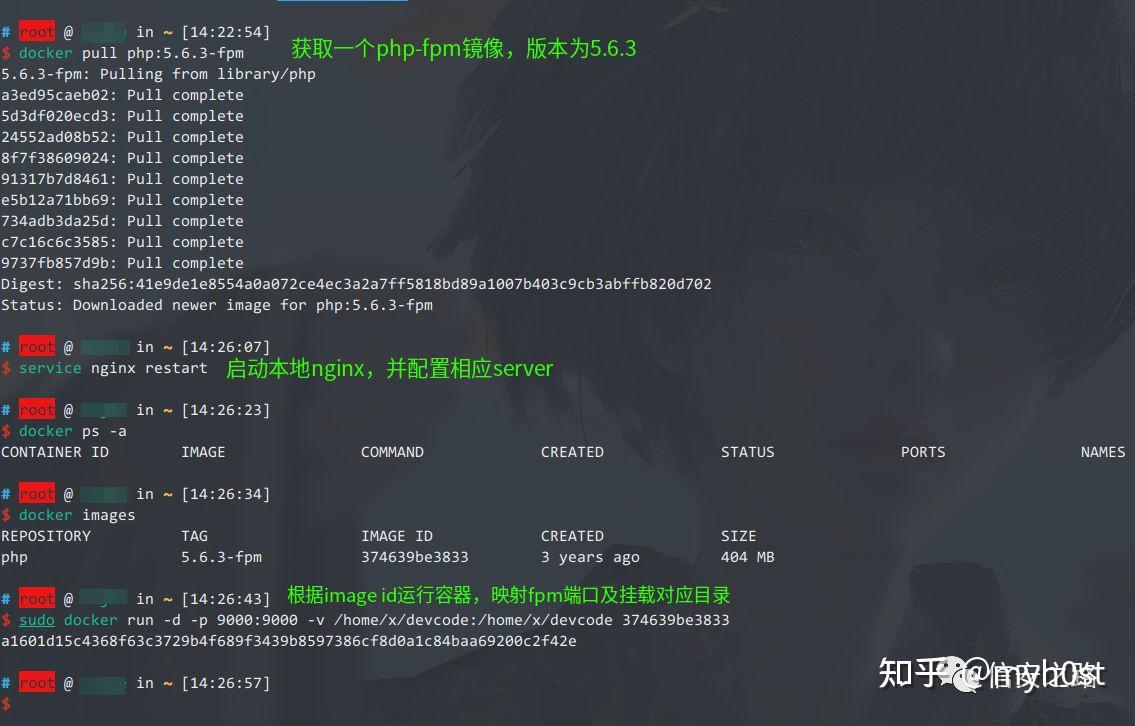

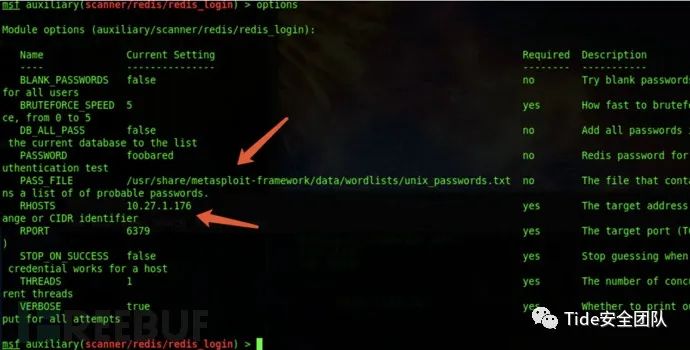

2、有人搞過緩存集群增加密碼的方案么?比如給redis加密碼。

3、《跨平臺蠕蟲利用20余種漏洞武器攻擊、Linux系統,騰訊云防火墻可攔截》我有個疑問請教,我看到案例里都是http請求的樣例,如果目標站點提供https服務,先完成了握手,再發送,還能檢出嗎?還有第二個話題,這篇文章提到了檢出20余種漏洞武器 如果目標站點提供https服務,先完成了握手,再發送,還能檢出嗎?

4、大佬們,有大面積在生產部署超融合的實踐嗎?概念沒問題,問題在打這個廣告的一般提供一攬子超融合,所有組件都是他的,可能不兼容其他模塊,核心就在這,當不能更換模塊為其它廠商時,你就被他吃死了。超融合都是各廠商自己的專用設備,擴容基本就是一家的東西,沒法降低成本。

5、某臺物理服務器上運行著幾十臺虛擬機,這臺物理機掛了,這幾十臺虛擬機不得在其他物理機重新起來嗎?其他物理機突然增加了幾十臺虛擬機,如果本來資源就緊張,會出現什么情況?

一般集群會有個物理資源水位控制,比如vm運行占比70%,這樣集群故障自動遷移才能穩定運轉。現在基本都是計算存儲分離,本地盤只跑vm,數據盤用nas云盤等。本地盤只存儲os啟動相關數據,定時做磁盤鏡像,即使掛了瞬間遷移到新的物理宿主、如果VIP也做了分離,那對于業務來說可以做到無感切換。

在云環境下,從業務高可用角度來看,一個應用發布要通過負載均衡技術將業務流量分配到不同宿主機上的的vm上,即使一個宿主機掛了,業務那邊也有負載均衡保證,監控發現vm掛了再在新的宿主機上拉起新的vm加上來就好了。,k8s在云環境下也要能使實例均勻分布在不同物理宿主的問題,這樣才能避免單宿主掛掉業務全掛。其實云環境和物理網絡的一個單點交換機故障影響一堆交換機下的是一樣的,整個網絡架構、資源水位上要有高可用的冗余設計,避免單點故障爆炸半徑太大。

6、現在銀行的核心系統都上容器了。

7、請教下,容器是個方向對于快速部署和標準化特別方便,行里的容器鏡像維護以及標準化是有專門的容器團隊嗎?對于外采的系統使用容器化的又是怎么管理的?

8、《SIGMA與失陷指標》SIGMA的真正力量在于它如何使分析人員能夠表達基于TTP/行為的檢測,這些檢測可以像基于IOC的數據一樣優雅地共享和實現。感覺好像就是基于行為上下文的監測?(無意間發現的一篇好文………)

【求文檔】

1、各位大佬,誰手里有《中國銀監會辦公廳關于客戶信息安全有關風險提示的通知》銀監辦發 2013 211號文?

2、NIST最新發布的針對勒索軟件攻擊的新指南和網絡安全框架草案《勒索軟件風險管理網絡安全框架》翻譯版。如果到了一個百廢待興的企業,總裁問你,怎么保護我不被攻擊,拿這個作為防攻擊的體系框架也基本夠了。這其中的識別、保護、檢測、響應、恢復 這五大塊功能, 參考了關鍵基礎設施部門中常見的標準、指導方針和實踐的特定部分,說明了實現每個子類別相關結果的方法。

3、請教一下群里各位大佬,銀行業對數據庫敏感字段加密要求這類型的監管發文有嗎?

4、各位大佬,金融行業對驗證碼的時效性,頻率有沒有相關的文件規定指導呀?1分鐘內不能重復發送,3分鐘有效,這個肯定是合規的。突然要問規,我印象是具體的支付業檢查辦法這個級別的細則,不在大的辦法里。

【甲方乙方】

1、很多廠商的產品給你定義一個高中低級別的威脅,這個定級的標準無從知道。標準有,但一方面是老,另外也有點脫離實際,第三是夾雜了不少商業上的欲望。所以我一直覺得的掃出來的漏洞會標記是非常不錯的,可以輸出的報告。特別是商業欲望,嚇唬了小白,可能會獲得一些商業訂單,但卻給安全人員帶來不少的麻煩,最后索性不用了。

【法規解讀】

1、《工業和信息化部、國家互聯網信息辦公室、公安部關于印發網絡產品安全漏洞管理規定的通知》以后豈不是看不見poc了?大方向,漏洞是戰略武器,不要隨便炫隨便賣。自建SRC需要備案?這個是不是后面如果報國內廠商CVE的話屬于違法的?“(六)在國家舉辦重大活動期間,未經公安部同意,不得擅自發布網絡產品安全漏洞信息。”——情報廠商情何以堪。

2、請問《工業和信息化部、國家互聯網信息辦公室、公安部關于印發網絡產品安全漏洞管理規定的通知》文中指的是網絡產品(含硬件、軟件),應用系統如oa、財務系統在不在此范圍內?

3、經常看到很多src報別人的漏洞的時候還沒有官方修復版本和措施win7沒有本地安全策略,只有臨時措施,后續是不是就不能了?

4、關于“網絡產品安全漏洞管理規定”第七條(二)款,網絡產品提供者“應當在2日內向工業和信息化部網絡安全威脅和漏洞信息共享平臺報送相關漏洞信息”,企業自己發現的內部安全漏洞,也要向相關部門報告嗎?

5、按這個規定,那每年的大型網絡互動活動中提前收0day漏洞和利用0day如何定性?

【行業思考】

無。

---------------------------------------------------------------------------------------

企業安全建設實踐群

第29期0712-0718

上周群里共有125位群友參與討論

24個話題分為以下6類

安全管理:6 個

安全技術:8 個

求文檔:3 個

甲方乙方:1 個

法規解讀:4 個

行業思考:2 個

【安全管理】

1、大家好,請教個問題,在公司內部的安全通告中,對于通報人員是否需要打碼處理,不暴露真實的姓名等細節。這個有具體的法律條款依據嗎?《最高人民法院關于審理名譽權案件若干問題的解釋》第四條:國家機關、社會團體、企事業單位等部門對其管理的人員作出的結論或者處理決定,當事人以其侵害名譽權向人民法院提起訴訟的,人民法院不予受理。

2、請教各位大佬一個問題,對于歷史遺留的離職人員但未刪除各系統賬戶權限的情況,在量未知的情況下,有什么好辦法處理嗎?我們也正在弄這個問題,計劃:

(1)梳理全部的應用系統和設備清單

(2)調研特權賬號和超級賬號

(3)定期(每月或者每季度)復核比對離職人員名單

(4)如果只是應用系統,最徹底的辦法就是統一認證

3、各位大佬,遇見個問題請教。比方最近更新的 nagix漏洞,運維部門要求如果修復就得安全出個POC或者說明風險,這個咋出啊?

風險和影響范圍有必要說明一下,說明之前建議做一個內部影響漏洞掃描,明確告訴運維影響范圍有哪些會產生哪些風險。說實話這種溝通有點浪費時間,建議從漏洞生命周期管理入手,否則這種溝通無窮無盡。POC沒必要,真出了運維也沒實力看得懂。你先定義好了參與的角色,指定漏洞標準以及SLA,規范處理流程和變更流程。然后和大佬們溝通,同意以后就照此執行。你先定義好了參與的角色,指定漏洞標準以及SLA,規范處理流程和變更流程。然后和大佬們溝通,同意以后就照此執行。

能對漏洞都做好除漏洞利用方式、危害性以外評估的安全人員,需要非常深厚的內力,理想情況下安全與應用是互相信任,共同協助的。但現實情況下,安全人員的信譽非常珍貴,一旦被質疑就容易陷入被動。

4、有沒有這樣一個工具,讀取微信群中指定人員的信息,然后將信息轉發至某個人,甚至拔打微信語音或電話?主要目的是,群消息太多,比如重要客戶半夜發一個報障信息,那么及時抓取這內容,就可以快速叫醒運維人員來處理。

這個思路不對,故障信息需要監控系統或者系統本身發出郵件來,然后soar定制好策略去執行就好了,而非靠人力去處理。我們都有值班生,一方面監控系統,一方面處理客戶反映的故障報錯,有報錯直接人工打電話。統一的報障電話或者郵件,顧客打這個電話進行身份確認后是處理事情最直接高效的。現在的工單系統都支持自動生成工單,企業微信里開發一個報障就可以實現了啊。

5、請教各位老師一個問題, 內網中的兩個系統,通過金融專線連接。一個三級,一個二級,中間需要采取安全隔離措施嗎?

6、遇到一個問題,私鑰要求妥善保存,怎么理解妥善呢?什么方式算妥善?請教大家,謝謝。

【安全技術】

1、各位大佬,請教一個問題,現有的設備指紋算法,能做到重新刷機后指紋保持不變嗎?如果能夠做到,是不是有什么前提條件,比如通過終端其他app的sdk配合,或者大數據分析。

2、求問各位大佬,CVE-2021-34527補丁有打不上的么?電腦能連接互聯網,安裝補丁顯示成功,就是在重啟機器時候開機界面上顯示更新失敗,最后重啟后看還是沒打上……

剛給微軟官方打電話了,說這次針對CVE-2021-34527的補丁,win7即使沒有購買ESU也可以免費安裝的,因為影響范圍大且性質嚴重,安裝不成功是因為前置補丁未安裝。之前我也查過這個補丁的前置補丁,可是查到都是該補丁針對win10的前置補丁,沒找到對win7的前置補丁。客服說他們那網絡太慢,一會給我發郵件告訴我該補丁對應的win7 的前置補丁win7沒有本地安全策略,稍后再和大家分享。

關于CVE-2021-34527,很抱歉的告訴大家昨天上午我從微軟技術支持A那得到的“沒 買ESU可以免費安裝補丁及其前置補丁”的消息的錯誤的。原因有兩點,一 是經過實踐,即使找到了若干個前置補丁,雖然安裝成功,但在重啟時依然顯示安裝 失敗;二是昨天下午我又打微軟技術支持電話,經過多次求證,得到了上午A說的是 錯誤的結論。然后我也沒打第三次了……。現在我們這用的是緩解辦法,即在注冊表 里禁用“允許打印后臺處理程序接受客戶端連接”。面對幾千臺要加固的終端,我也用lgpo制作了bat打算以后順便推送。現在趕緊來和大家做個說明,沒想到微軟技術 支持也會滿嘴跑火車,以后我自己也得親身實踐了再來說,這次真是抱歉了,還請大家多多指教。

3、請問大家在做敏感字段存儲加密的時候一般采用什么方案,是應用層加密,還是數據庫層,或者是系統層面完成?

4、之前有幸參加了本群在深圳線下的IAST交流,發現IAST/RASP需求挺多的。歡迎使用-RASP。

5、各位大佬,請問支持FIDO的移動終端TEE環境里面是不是出廠時已經內置好用來處理FIDO公私鑰對的TA了?后期APP只要按照統一的接口標準來調用就可以實現FIDO認證的功能?

6、有大佬了解哪個版本最穩定、低耗用不?

7、各位大佬,請教下對于企業遺忘的,被孤立的(未知的)資產有什么方法識別和加入安全管理嗎?

8、大佬們,打擾咨詢下,目前針對基于 (域名前置)或 (域名借用)這種利用云平臺特性充當惡意木馬C&C信道的方式,有什么好的檢測手段么?網上查到的大都是攻擊利用相關的,檢測相關的暫沒發現好的手段,所以請教下!

【求文檔】

1、關于等級保護備案撤銷,有相關的要求文件嗎?

2、各位大佬,金融行業對驗證碼的時效性,頻率有沒有相關的文指導呀?

3、求數據安全法解讀的材料,謝謝!

【甲方乙方】

1、EDR對新操作系統的,機器不能識別,漏洞不能識別,有遇到過這種情況嗎?過渡性產品,18年19年一窩蜂的都上,沒幾家能用的。現在都是CWPP了。態勢感知也一樣,現在廠商自己都懶得推了。吹的好聽,沒法子聯動起來。產品更新太快。新舊產品聯動不了。哪怕是同一個品牌下的一系列產品也很難聯動起來。想問一下,是基于何種原因大家都沒有開放接口呢?一個產品,ppt可能比需求定稿更早。功能完成10%就可以拿去poc了,完成30%就可以直接賣了,剩下的?慢慢來,還有很多bug排隊等著修復呢。接口的優先級可能是比較低的需求,不過這塊,新產品線普遍做的比老的好。

【法規解讀】

1、問個具體問題,遠程通過專線 JDBC訪問數據庫,符合等保要求嗎?

2、各位大佬,手機號+短信驗證碼這種登陸方式是不是不能滿足等保三級里關于身份鑒別的要求?

3、哪位大佬了解等保2.0中,關于“可信驗證”要怎么拿分數嗎?

4、看到大家都在討論src,想問個問題,挖到漏洞提交給漏洞收集平臺,被漏洞方追責的概率大不大?只有少量的操作,萬一漏洞方不講武德怎么辦?那個征求意見稿后就再沒敢提交漏洞。

【行業思考】

1、今天安全股漲停了。

2、《上海:網絡安全投入占比不低于10%,上海或率先給政企“劃線”》這個10%是什么?年收入?IT不得低于整體6%,網絡安全不得低于IT的10%。【工信部:到2023年網絡安全產業規模超過2500億元 年復合增長率超過15%】謹慎樂觀,現在的盤子還是小,如果只是年復合15%,就談不上爆發性的增長。

-----------------------------------------------------------------------------------

#群話題

【金融業企業安全建設實踐群】和【企業安全建設實踐群】每周討論的話題會同步在本公眾號推送(每周五晚)。根據話題整理的群周報完整版——每個話題甲方朋友們的展開討論內容——每周會上傳知識星球,方便大家查閱。

往期群話題:

... ...

... ...

如何進群?

如何下載群周報完整版?

請見下圖: