本資源由會員分享,可在線閱讀,更多相關《密碼學基礎知識試題及答案(19頁珍藏版)》請在人人文庫網上搜索。

密碼學基礎知識試題一、單選題1. 下列不屬于典型密碼應用的是()[單選題] *A. 安全電子郵件系統B. 電子印章系統C. 密碼模塊√D. 桌面安全防護2. 下列不屬于密碼技術被誤用情形的是()[單選題] *A. 使用固定值作為加密算法的初始向量B. 擅自修改協議的數據接口及數據格式√C. 使用計數器代替簽名中的隨機數D. 顛倒身份鑒別中的挑戰者與響應角色3. 商用密碼應用安全性評估是對信息系統密碼應用的合規性、正確性、有效性進行評估,有效性指的是()[單選題] *A. 信息系統沒有泄漏秘密信息B. 密碼應用按密碼相關的國家和行業標準進行正確設計、部署和實現C. 使用合規的商密算法、密碼產品或服務,并且部署正確D. 在系統運行過程中能夠保障信息的機密性、完整性、真實性、不可否認性√4. 在PDCA管理循環中,下列屬于C階段的是()[單選題] *A. 對不可接受的風險實施所選擇的控制B. 評審信息安全管理體系的有效性√C. 對使得信息系統處于不可接受風險狀態的的控制措施進行糾正D. 通過安全設計產生最終的信息系統安全控制方案5. 密碼應用安全性評估與PDCA管理循環的對應關系是()[單選題] *A. P:密碼應用方案,D:密碼應用方案建設實施,C:整改,D:密評B. P:密碼應用方案建設實施,D:密碼應用方案,C:整改,D:密評C. P:密碼應用方案,D:密評,C:整改,D:密碼應用方案建設實施D. P:密碼應用方案,D:密碼應用方案建設實施,C:密評,D:整改√6. 1976年,Diffie和Hellman發表了《密碼學的新方向》,提出了()[單選題] *A. 一種公鑰算法B. 一種分組算法C. 一種密鑰協商方法√D. 一種簽名算法7. RSA與ECC安全模長的比較,正確的是()[單選題] *A. RSA2048:ECC210√B. RSA2048:ECC256C. RSA1024:ECC210D. RSA1024:ECC1288. 我國哪種密碼算法成為了4G移動通信密碼算法國際標準()[單選題] *A. SM2B. SM4C. SM9D. ZUC√9. 根據密碼分析者所掌握的分析資料的不同,密碼分析一般可分為4類:唯密文攻擊、已知明文攻擊、選擇明文攻擊、選擇密文攻擊,其中破譯難度最大的是()[單選題] *A. 唯密文攻擊√B. 已知明文攻擊C. 選擇明文攻擊D. 選擇密文攻擊10. 目前公鑰密碼主要用來進行數字簽名,或用于保護傳統密碼的密鑰,而不用于數據加密的原因有()。

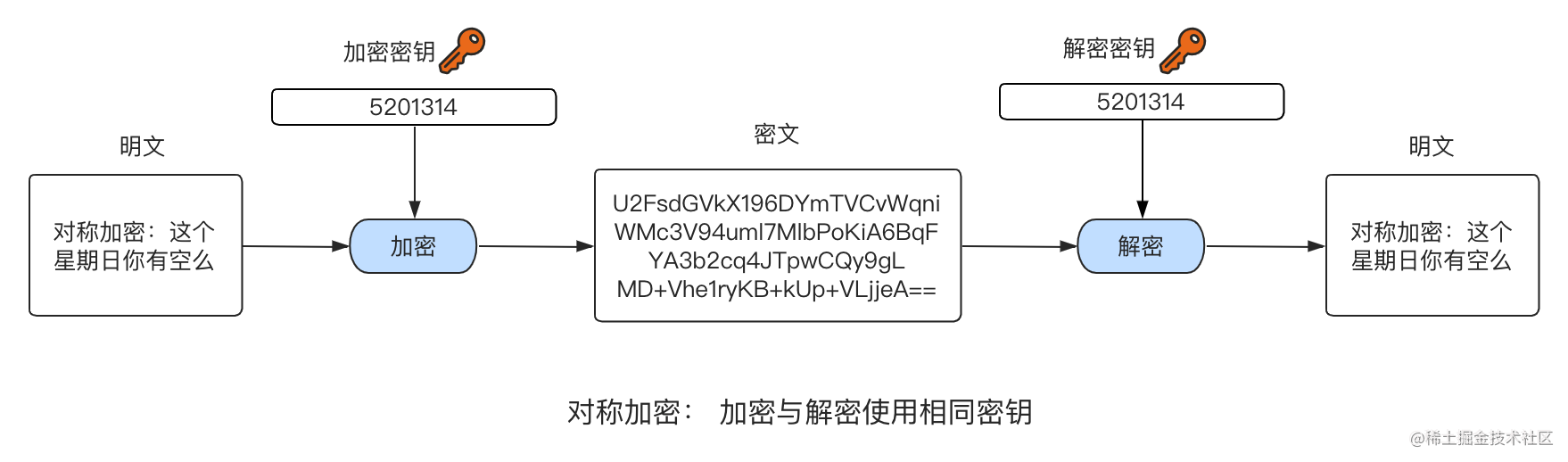

[單選題] *A. 公鑰密碼的密鑰太短B. 公鑰密碼的效率比較低√C. 公鑰密碼的安全性不好D. 公鑰密碼抗攻擊性比較差11. 一份文件為機密級,保密期限是10年,應當標注為()[單選題] *A. 機密10年B. 機密★C. 機密★10年√D. 機密★★10年12. 一個同步流密碼具有很高的密碼強度主要取決于()[單選題] *A. 密鑰流生成器的設計√B. 密鑰長度C. 明文長度D. 密鑰復雜度13. PKI的簡稱是()[單選題] *A. Private Key . Public Key √C. Public Key . Private Key . 1949年,()發表題為《保密系統的通信理論》的文章,為密碼系統建立了理論基礎,從此密碼學成了一門科學。[單選題] *A. Shannon√B. DiffieC. . . 若Bob給Alice發送一封郵件,并想讓Alice確信郵件是由Bob發出的,則Bob應該選用()對郵件加密。[單選題] *A. Alice的公鑰B. Alice的私鑰C. Bob的公鑰D. Bob的私鑰√16. 一種密碼攻擊的復雜度可分為兩部分,即數據復雜度和()[單選題] *A. 時間復雜度B. 處理復雜度√C. 空間復雜度D. 計算復雜度17. 一個密碼系統至少由明文、密文、加密算法、解密算法和密鑰5部分組成,而其安全性是由()決定的。

[單選題] *A. 加密算法B. 解密算法C. 加解密算法D. 密鑰√18. 下面有關盲簽名說法錯誤的是()[單選題] *A. 消息的內容對簽名者是不可見的B. 在簽名被公開后,簽名者能夠追蹤簽名√C. 消息的盲化處理由消息擁有者完成D. 滿足不可否認性19. 數字信封是用來解決()[單選題] *A. 公鑰分發問題B. 私鑰分發問題C. 對稱密鑰分發問題√D. 數據完整性問題20. 凱撒密碼體制是一種加法密碼,現有凱撒密碼表,其密鑰為k=3,將明文“”加密后,密文為()[單選題] *A. √B. . . . SM2算法推薦的參數是定義在()上的[單選題] *A. 256比特素域√B. 256比特擴域C. 384比特素域D. 384比特擴域22. SM2算法強度相當于()[單選題] *A. . RSA3072√C. . . 關于分組密碼算法的CBC工作模式,以下論述錯誤的是()[單選題] *A. CBC模式的加解密不能并行計算√B. CBC模式中的IV可以是未知的C. 加密不僅與明文有關,也與IV有關D. 解密只與密文有關24. 負責證書申請者的信息錄入、審核及證書發放等工作的機構是()[單選題] *A. LDAP目錄服務器B. 業務受理點C. 注冊機構RA√D. 認證中心CA25. 序列密碼和分組密碼的描述中,不正確的是()[單選題] *A. 它們都是對稱密碼B. 序列密碼直接將明文作為輸入,分組密碼首先對明文分組√C. 序列密碼對明文序列加密僅為一次異或,因此執行速度更快。

D. 在對稱密碼應用中,每次加密的初始向量都必須重新生成26. 關于數字證書,以下描述正確的是()[單選題] *A. CA根證書必須離線分發,用戶證書也必須離線分發B. CA根證書必須離線分發,用戶證書可以在線下載√C. CA根證書可以在線下載,用戶證書必須離線分發D. CA根證書可以在線下載,用戶證書也可以在線下載二、多選題1. 密碼是指采用特定變換的方法對信息等進行加密保護、安全認證的技術、產品和服務。安全認證實現的功能包括() [多選題] *A. 主體的真實可靠性√B. 信息的真實可靠性√C. 信息的保密性D. 行為的不可否認性√2. 我國的密碼分類包括() [多選題] *A. 涉密密碼B. 通用密碼C. 商用密碼√D. 核心密碼√3. 典型的密碼技術包括() [多選題] *A. 密碼算法√B. 密碼分析C. 密鑰管理√D. 密碼協議√4. 下列密碼算法是基于離散對數問題的是() [多選題] *A. RSAB. DSA√C. SM2√D. SM35. 下列可以計算HMAC的算法是() [多選題] *A. SHA1√B. AESC. SM2D. SM3√6. ()并稱為國家的“殺手锏”技術,是國之重器,是重要的戰略性資源。

[多選題] *A. 密碼技術√B. 核技術√C. 5G技術D. 航天技術√7. 下列哪些商用密碼算法已成為國際標準() [多選題] *A. SM2√B. SM3√C. SM4√D. ZUC√8. 信息安全的主要目標是保障信息的保密性、() [多選題] *A. 完整性√B. 可用性√C. 真實性√D. 不可否認性√9. 密碼應用技術框架包括() [多選題] *A. 密碼資源√B. 密碼支撐√C. 密碼服務√D. 密碼應用√E. 密碼管理基礎設施√10. 《GB/T-20984-2007-信息安全技術-信息安全風險評估規范》中對風險影響的要素包括() [多選題] *A. 資產√B. 威脅√C. 脆弱性√D. 風險√E. 安全措施√11. 下列有關代換密碼描述正確的是() [多選題] *A. 代換密碼變換過程不改變明文字母,只改變他們的位置B. 仿射密碼屬于代換密碼√C. 維吉尼亞密碼屬于代換密碼√D. 加法密碼屬于一種特殊的仿射密碼√12. 有關ElGamal算法的描述正確的是() [多選題] *A. ElGamal算法只能用于簽名B. ElGamal算法是基于離散對數問題的算法√C. ElGamal算法可用于簽名和加密√D. ElGamal算法是基于大數分解問題的算法13. 下列算法屬于分組密碼算法的是() [多選題] *A. RC4B. SM1√C. IDEA√D. SNOW14. 如果通用量子計算機研究成功,下列哪些算法最有可能被破解()。

[多選題] *A. AES128√B. SM2√C. SM3D. SM4√15. 有關量子通信,描述正確的是()。 [多選題] *A. 量子通信是使用量子糾纏原理B. 量子通信通常用來實現密鑰分發√C. 量子通信的安全性依賴于物理原理而不是傳統的數學和計算復雜性理論√D. 量子通信無法實現身份鑒別功能√16. 關于白盒密碼,以下論述正確的是() [多選題] *A. 白盒密碼技術使用密碼混淆技術使密鑰和密碼算法充分混淆√B. 白盒密碼不能通過二進制代碼逆向分析獲取密鑰√C. 白盒密碼通過使用硬件技術保護密鑰D. 白盒密碼不能通過讀取內存區域獲得密鑰√17. 關于密文計算技術,以下論述正確的是()。 [多選題] *A. 密文計算技術中,云服務器不能擁有客戶的密鑰√B. 同態加密可實現密文計算√C. 云服務器在密文狀態下進行計算和處理√D. 可搜索加密是密文計算的重要功能√18. RFID技術廣泛應用于()。 [多選題] *A. 門禁√B. 物聯網√C. 貨物追蹤√D. 身份鑒別√19. 下列攻擊方法可用于對消息認證碼攻擊的是() [多選題] *A. 選擇密文攻擊B. 重放攻擊√C. 查表攻擊D. 密鑰推測攻擊√20. 一個密碼體制或者密碼算法通常由以下哪幾個部分組成()。

[多選題] *A. 明文空間√B. 密文空間√C. 密鑰空間√D. 加密變換和解密變換√21. 下列方法可以實現數據的完整性() [多選題] *A. AES-ECBB. MD5-HMAC√C. AES-CBC√D. 數字簽名√22. 關于SM4和AES算法,下列描述正確的是() [多選題] *A. 分組長度都是128位√B. 密鑰長度都是128位C. SM4的密鑰長度是128位,AES的密鑰長度為可選√D. 輪函數的輸入和輸出都是128位23. SM2算法的國家標準包括五個部分,其中SM2的密碼功能包括() [多選題] *A. 數字簽名√B. 密鑰交換√C. 公鑰加密√D. 基于標識的身份鑒別24. 我國的王小云教授破解的密碼算法是() [多選題] *A. DESB. MD5√C. SHA1√D. . 以下屬于PKI系統組件的是() [多選題] *A. 證書注冊機構√B. LDAP√C. 證書撤銷列表√D. 密鑰管理系統√26. 數字證書結構由下列的幾個域構成() [多選題] *A. 基本證書域√B. 簽名算法域√C. 公鑰算法域D. 簽名值域√27. 關于簽名證書和加密證書,以下描述正確的是() [多選題] *A. 簽名私鑰由本地生成√B. 簽名私鑰由密鑰管理中心生成C. 加密私鑰由本地生成D. 加密私鑰由密鑰管理中心生成√28. 在Diffie-Hellman密鑰交換協議中,令g為模p乘法群的生成元,用戶A和B選擇的隨機數為x和y,則公開的參數有() [多選題] *A. p√B. g√C. xD. yE. gx mod p√F. gy mod p√29. 有關IPSec的工作模式,下列描述正確的是() [多選題] *A. 傳輸模式相互通信的設備IP地址必須在其間的網絡可路由√B. 傳輸模式相互通信的設備IP地址在其間的網絡是不可路由的C. 隧道模式相互通信的設備IP地址必須在其間的網絡可路由D. 隧道模式相互通信的設備IP地址在其間的網絡是不可路由的√30. 有關IPSec協議中的IKE協議,下列描述正確的是() [多選題] *A. ISAKMP SA和IPSec SA都是在IKE協議中實現的√B. IPSec SA不是在IKE協議中實現的C. IPSec的會話密鑰是在ISAKMP主模式階段協商得到的D. IPSec的會話密鑰是在ISAKMP快速模式階段協商得到的√31. GM/T 0024-2014《SSL VPN技術規范》參考RFC 4346(TLS1.1),兩者區別有() [多選題] *A. GM/T 0024-2014有ECC密鑰交換√B. RFC 4346有ECC密鑰交換C. GM/T 0024-2014有DH密鑰交換D. RFC 4346有DH密鑰交換√32. 有關MAC的描述正確的是() [多選題] *A. MAC計算時必須有密鑰√B. MAC可以由分組算法實現√C. MAC可以由AES-ECB實現D. MAC可以由數字證書實現33. 在基于靜態口令的鑒別機制(雜湊算法為SM3)中,若r的生成由發送者改為驗證者,即“挑戰-響應“機制,對這種改進的鑒別機制下列描述正確的是() [多選題] *A. 可以抵抗重放攻擊√B. 不可以抵抗重放攻擊C. 安全性較強D. 安全性較弱√34. 有關不可否認性,下列描述正確的是() [多選題] *A. 起源的不可否認產生證據的主體是發起者,驗證方是接收者√B. 傳遞的不可否認產生證據的主體是發起者,驗證方是接收者C. 起源的不可否認產生證據的主體是接收者,驗證方是發起者D. 傳遞的不可否認產生證據的主體是接收者,驗證方是發起者√35. 現代密碼的密碼算法一般分為() [多選題] *A. 對稱密碼算法√B. 公鑰密碼算法√C. 序列密碼算法D. 密碼雜湊算法√36. 下面方法可以實現一個安全且可靠的密鑰導入和導出() [多選題] *A. SM4加密B. 數字信封√C. 知識拆分√D. SM3-HMAC三、判斷多選題1. 商用密碼保護的信息是涉密的 [判斷題] *對錯√2. 數據完整性不要求數據來源可靠,但數據來源真實性一般要依賴于數據完整性 [判斷題] *對√錯3. 我國信息安全管理標準GB/T 22080-2016《信息技術 信息安全管理體系要求》參照的是國際標準ISO/IEC 27001:2013 [判斷題] *對√錯4. 恩尼格瑪密碼機是由英國的計算機科學之父艾倫?圖靈發明的 [判斷題] *對錯√5. 因為基于身份的密碼系統不需要數字證書, 所以它避免了傳統公鑰密碼系統建立和管理公鑰基礎設施的困難 [判斷題] *對√錯6. 橢圓曲線密碼體制的安全性是基于橢圓曲線離散對數問題的困難性 [判斷題] *對√錯7. 電子簽名需要第三方認證的,由依法設立的電子認證服務提供者提供認證服務 [判斷題] *對√錯8. 仿射密碼的加密算法是線性變換 [判斷題] *對√錯9. 在分組算法的工作模式中,CRT模式明文不直接參與變換 [判斷題] *對√錯10. 密碼算法的安全性基于算法的隱蔽性(讓敵手不知道算法的設計細節) [判斷題] *對錯√11. 公鑰密碼的設計一般依賴于計算困難的數學問題,一般都可以做到可證明安全 [判斷題] *對√錯12. 測信道分析最典型的攻擊有差分能量攻擊,它是利用算法運行時的中間過程泄露的能量進行分析 對√錯13. 密鑰分散即密鑰分發,主要用于不同密碼產品間的密鑰共享 [判斷題] *對錯√14. 為了保證密鑰存儲安全,可以對密鑰進行保密性保護后,存儲在通用存儲設備或系統中 [判斷題] *對錯√15. 門禁系統的密鑰分散是通過加密實現的 [判斷題] *對√錯16. 密鑰加密密鑰是用來保護數據密鑰的密鑰 [判斷題] *對√錯17. 采用密鑰中心結構的對稱密鑰分發,密鑰中心知道雙方的會話密鑰 [判斷題] *對√錯18. 向CA提出證書撤銷請求的證書其有效日期在有效期內 [判斷題] *對√錯19. 雜湊算法不屬于密碼算法 [判斷題] *對錯√20. SSL的客戶端使用散列函數獲得服務器的信息摘要,再用自己的私鑰加密形成數字簽名的目的是對客戶端進行認證 [判斷題] *對√錯。